ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ

УПРАВЛЯЙТЕ РИСКАМИ — НЕ ЖДИТЕ АТАК

Пентест для устойчивости и соответствия требованиям

Реалистичная проверка внешнего периметра: выявляем уязвимости до злоумышленников и подтверждаем готовность вашего бизнеса к киберугрозам.

ПротестироватьGoogle подтверждает уязвимость CVE-2026-21385 в компоненте Qualcomm Android

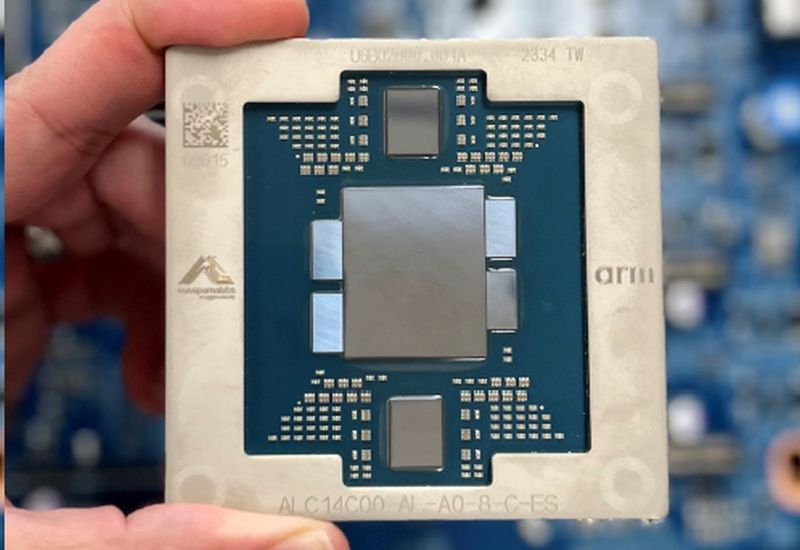

В понедельник компания Google сообщила, что в открытом доступе была обнаружена уязвимость высокой степени опасности, затрагивающая компонент Qualcomm с открытым исходным кодом, используемый в устройствах Android.

Речь идет об уязвимости CVE-2026-21385 (оценка CVSS: 7,8), представляющей собой переполнение буфера в графическом компоненте.

«Повреждение памяти при добавлении данных, предоставленных пользователем, без проверки доступного пространства буфера», — сообщила Qualcomm в своем уведомлении, описав это как переполнение целого числа.

Производитель микросхем сообщил, что об уязвимости ему сообщила команда Google по безопасности Android 18 декабря 2025 года. Клиенты были уведомлены об уязвимости 2 февраля 2026 года.

В настоящее время нет подробной информации о том, как уязвимость используется в реальных условиях. Однако Google признала в своем ежемесячном бюллетене по безопасности Android, что «есть признаки того, что CVE-2026-21385 может подвергаться ограниченному целенаправленному использованию».

Обновление Google от марта 2026 года содержит исправления для 129 уязвимостей, включая критическую уязвимость в системном компоненте (CVE-2026-0006), которая может привести к удаленному выполнению кода без дополнительных привилегий или взаимодействия с пользователем. Для сравнения, в январе 2026 года Google устранила одну уязвимость Android, а в прошлом месяце — ни одной.

Google также исправила несколько критических ошибок: ошибку повышения привилегий в Framework (CVE-2026-0047), отказ в обслуживании (DoS) в System (CVE-2025-48631) и семь уязвимостей повышения привилегий в компонентах ядра (CVE-2024-43859, CVE-2026-0037, CVE-2026-0038, CVE-2026-0027, CVE-2026-0028, CVE-2026-0030 и CVE-2026-0031).

Бюллетень безопасности Android включает два уровня исправлений — 2026-03-01 и 2026-03-05 — чтобы дать партнерам Android возможность более гибко и быстро устранять общие уязвимости на разных устройствах.

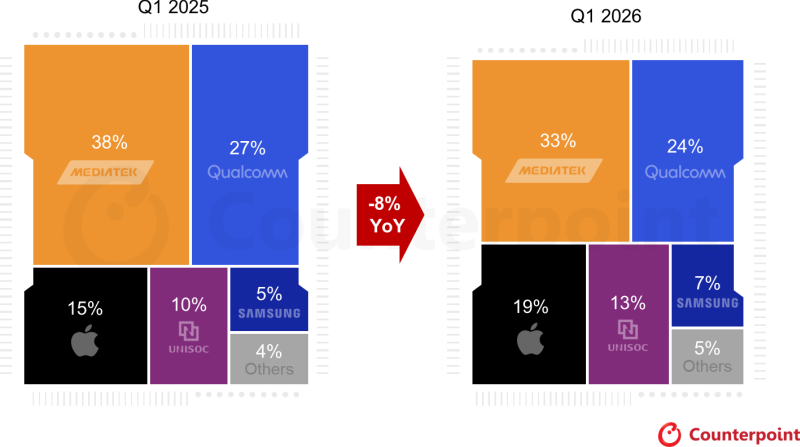

Второй уровень исправлений включает исправления для компонентов ядра, а также для компонентов Arm, Imagination Technologies, MediaTek, Qualcomm и Unisoc.

Анализ реальных атак, техники APT-групп, новые уязвимости, практические рекомендации по детекту и доля иронии — всё, как вы любите.

CRATU — ваш инсайдерский источник по кибербезопасности. Подписывайтесь на наш Telegram-канал

КОНТРОЛИРУЙ РИСКИ:

Пентест для защиты бизнеса

Реалистичная проверка устойчивости ваших систем.

Протестировать